Рефераты по авиации и космонавтике

Рефераты по административному праву

Рефераты по безопасности жизнедеятельности

Рефераты по арбитражному процессу

Рефераты по архитектуре

Рефераты по астрономии

Рефераты по банковскому делу

Рефераты по сексологии

Рефераты по информатике программированию

Рефераты по биологии

Рефераты по экономике

Рефераты по москвоведению

Рефераты по экологии

Краткое содержание произведений

Рефераты по физкультуре и спорту

Топики по английскому языку

Рефераты по математике

Рефераты по музыке

Остальные рефераты

Рефераты по биржевому делу

Рефераты по ботанике и сельскому хозяйству

Рефераты по бухгалтерскому учету и аудиту

Рефераты по валютным отношениям

Рефераты по ветеринарии

Рефераты для военной кафедры

Рефераты по географии

Рефераты по геодезии

Рефераты по геологии

Рефераты по геополитике

Рефераты по государству и праву

Рефераты по гражданскому праву и процессу

Рефераты по кредитованию

Рефераты по естествознанию

Рефераты по истории техники

Рефераты по журналистике

Рефераты по зоологии

Рефераты по инвестициям

Рефераты по информатике

Исторические личности

Рефераты по кибернетике

Рефераты по коммуникации и связи

Рефераты по косметологии

Рефераты по криминалистике

Рефераты по криминологии

Рефераты по науке и технике

Рефераты по кулинарии

Рефераты по культурологии

Лабораторная работа: Тестирование ЛВС АКБ

Лабораторная работа: Тестирование ЛВС АКБ

Отчет о тестировании ЛВС АКБ

Исполнитель:

Ифатов Д.С/

Москва 2004

Содержание

Содержание

1. Введение

2. Методика мониторинга и критерии оценки

2.1 Методика тестирования

2.2 Критерии оценки

3. Сбор информации об объекте

3.1 Информация о топологии сети

3.2 Суточная загрузка интерфейсов центрального коммутатора

3.3 Распределение трафика по протоколам

4. Сервера

ADMIRAL

BREEZE

CRUISER

Captain

Boatsman

Exchserv

Concord

Main2K

Backup

Nterm

Ntserver

Proxy_cs

Skipper

Результаты сканирования на уязвимость

5. Выводы

5.1 Состояние сетевой инфраструктуры

5.2 Состояние серверов

5.3 Состояние безопасности

5.4 Общая оценка

Приложение 1

Отчет для руководителя

Отчет по состоянию сервера ADMIRAL

Отчет по состоянию сервера BREEZE

Отчет по состоянию сервера CRUISER

Отчет по состоянию сервера Captain

Отчет по состоянию сервера Boatsman

Отчет по состоянию сервера Exchserv

Отчет по состоянию сервера Concord

Отчет по состоянию сервера Main2K

Отчет по состоянию сервера BackUp

Отчет по состоянию сервера Nterm

Отчет по состоянию сервера Ntserver

Отчет по состоянию сервера Proxy_CS

Отчет по состоянию сети

Приложение 2

Предложения и рекомендации

Предложение по обеспечению защиты периметра сети

Общая схема

Организация почтовой системы

Организация доступа в Интернет

Подключение внешних пользователей к RS-Bank

Symantec AntiVirus for Microsoft Internet Security and Acceleration (ISA) Server

Предложение по организации Exchange сервера

Информация для заказа:

Рекомендации по средствам управления сетью

Комплексное решение

Обеспечение высокой доступности сети и балансировка нагрузки.

Высокоскоростная коммутация пакетов.

Средства безопасности.

Подключение серверов.

1 этап

2 этап

1. Введение

Основной задаче данного мониторинга является составление полноценной картины ЛВС АКБ «Банк», выявление узких мест и возможных проблем способных привести к неработоспособности всей сети или ее части, потере критичных для бизнеса заказчика данных. Избежание неоправданных расходов на модернизацию. Выявить причины неудовлетворительной производительности работы сети, анализ антивирусной защиты сети и защищенности от НСД, а также общий анализ топологии и масштабируемости.

При разработке методики мониторинга сети, учитывая то, что основополагающим фактом успешного функционирования сети считалась ее стабильная работа, приоритетной учитывалась политика наименьшего вмешательства в ее работу и работу сетевого оборудования.

2. Методика мониторинга и критерии оценки

2.1 Методика тестирования

Для построения карты сети – схемы соединения коммутаторов и рабочих станций, скорость каналов – использовалась программа 3COM Network Director .

С помощью программы MRTG [ http://people.ee.ethz.ch/~oetiker/webtools/mrtg/ ]была снята статистика загруженности портов с корневого коммутатора сети.

Поскольку обе программы используют для получения необходимой информации протокол SNMP, то он был включен на коммутаторе Cisco 3750, на остальных коммутаторах SNMP уже был включен.

Анализ трафика производился с помощью программы Sniffer Pro [ http://www.mcafee.ru/products/sniffer/ ] установленной на компьютере подключенном к порту коммутатора Cisco 3750 настроенного в качестве порта SPAN.

При включении этой технологии пакеты проходящие через выбранные порты дублируются на порт к которому подключен сетевой анализатор.

На серверах были включены счетчики загруженности процессора памяти и жестких дисков.

Внешние IP адреса были просканированы на поиск возможных уязвимостей с помощью программы XSpider [ http://www.ptsecurity.ru/ ] .

2.2 Критерии оценки

Для описания состояния сети был выбран метод пороговых значений суть которого заключается в сравнении каждого измеряемого значения с табличным рекомендуемым значением.

* Рассчитывается по счетчику Memory: Commited bytes

| п/н | Измеряемый параметр | Критичное значение | Удовлетворительное |

| 1 | Processor: % Processor Time | >75 | <30 |

| 2 | Memory: Available Bytes* | <4MB | >64MB |

| 3 | Memory: Fault Pages/sec | >120 | <40 |

| 4 | Physical Disk: Avg. Queue Length | >1 | 0 |

По результату сравнения состояние подсистемы признается удовлетворительны, неудовлетворительным или критичным.

Оценка различных компонентов ЛВС будет производится в результате интегральной оценки состояний ее подсистем. Весовые коэффициенты оценки здоровья подсистем будут выбираться в зависимости их значимости для выполняемых задач и критичности этих задач для бизнеса заказчика.

3. Сбор информации об объекте

3.1 Информация о топологии сети

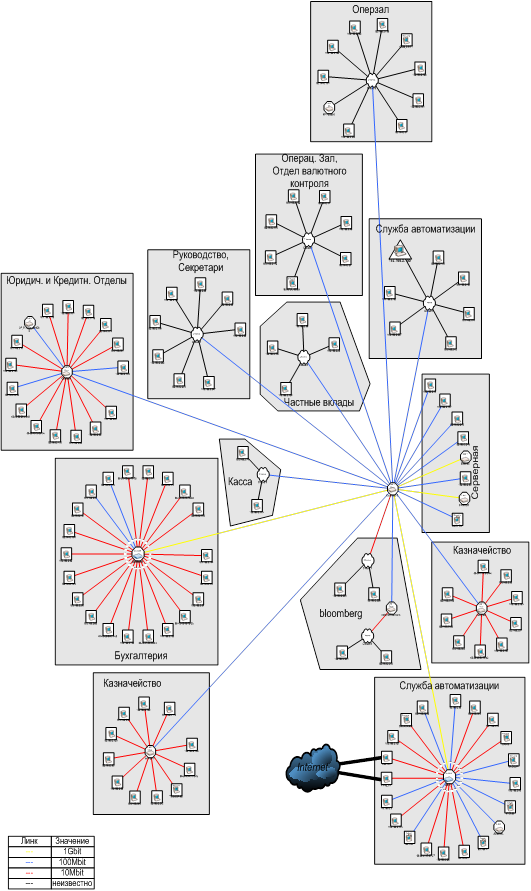

Топология локальной сети представлена на рисунке 1.

Карта была построена с помощью программы 3Com Network Director.

<РИС1>

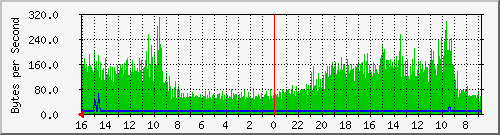

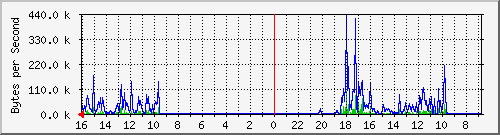

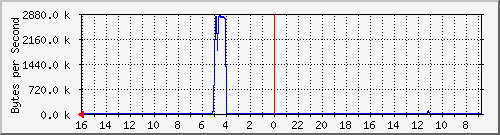

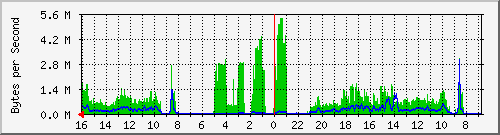

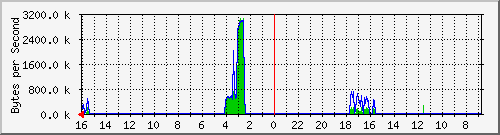

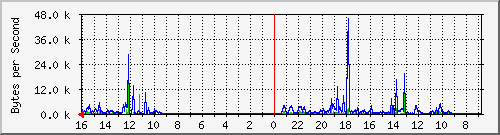

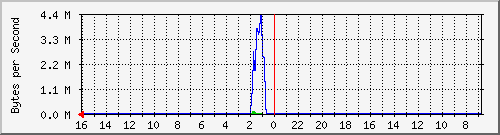

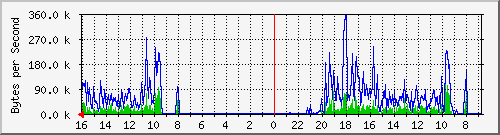

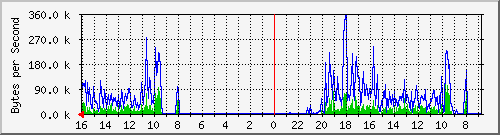

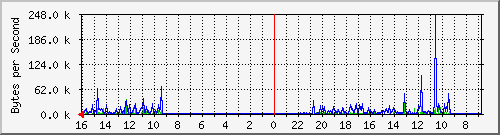

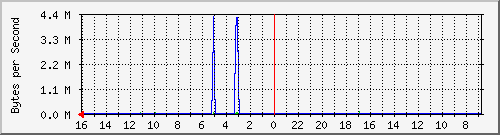

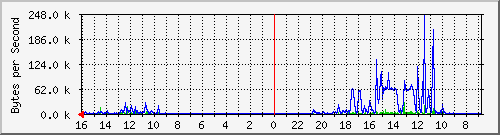

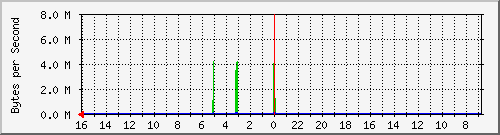

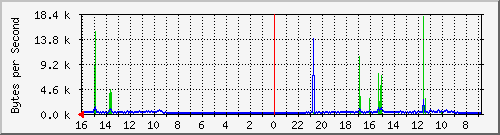

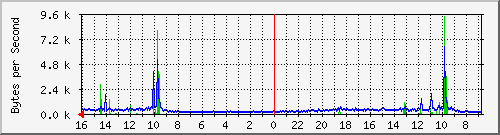

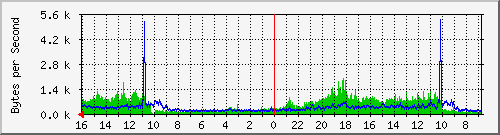

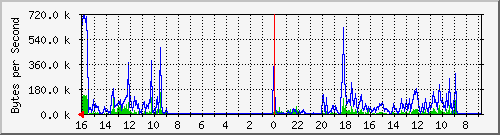

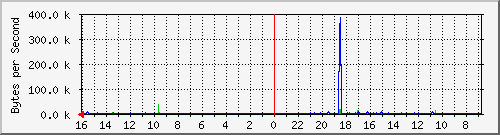

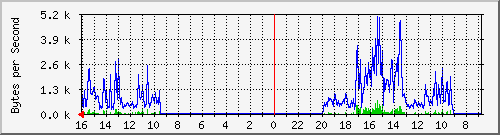

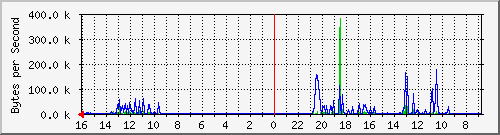

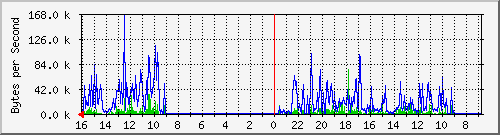

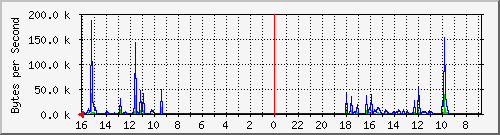

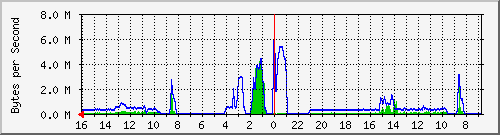

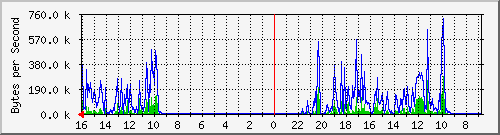

3.2 Суточная загрузка интерфейсов центрального коммутатора

Загрузка портов центрального коммутатора в течении суток.

Загрузка снималась с помощью программы MRTG по протоколу SNMP.

Как видно на графиках ни на одном порту нагрузка не превышает 5% от предельной.

| № порта | Суточная загрузка | ||||||||||||||||

| 1 |

|

||||||||||||||||

| 2 |

Подключена сеть «Частные вклады» 100 MB |

||||||||||||||||

| 3 |

Подключен сервер SKIPPER (IP 192.168.2.6) 100MB |

||||||||||||||||

| 4 |

Подключен сервер CRUISER (IP 192.168.2.18) 1 GB |

||||||||||||||||

| 5 |

Подключен узел 192.168.2.93 100 MB |

||||||||||||||||

| 6 |

Подключена сеть «Руководство, Секретари» 100 MB |

||||||||||||||||

| 7 |

|

||||||||||||||||

| 8 |

Подключен сервер BREEZE (IP 192.168.2.7) 1 GB |

||||||||||||||||

| 9 |

Подключена сеть «Оперзал» 100 MB |

||||||||||||||||

| 10 |

Подключена сеть «Казначейство» 100 MB |

||||||||||||||||

| 11 |

Подключен узел 192.168.2.246 100 MB |

||||||||||||||||

| 12 |

Подключена сеть «Казначейство» 100 MB |

||||||||||||||||

| 13 |

Подключен узел 192.168.2.245 100 MB |

||||||||||||||||

| 14 |

Подключен узел 192.168.2.157 100 MB |

||||||||||||||||

| 16 |

Подключена сеть «Bloomberg» 100 MB |

||||||||||||||||

| 17 |

|

||||||||||||||||

| 18 |

Подключена сеть «Операционный зал., отдел валютного контроля» 100 MB |

||||||||||||||||

| 19 |

Подключен узел 192.168.2.15 100 MB |

||||||||||||||||

| 20 |

|

||||||||||||||||

| 21 |

Подключена сеть «Служба автоматизации» 100 MB |

||||||||||||||||

| 22 |

Подключена сеть «Юридический и Кредитный отделы» 100 MB |

||||||||||||||||

| 24 |

Подключена сеть «Bloomberg» 100 MB |

||||||||||||||||

| 25 |

Подключена сеть «Служба атоматизации» 1 GB |

||||||||||||||||

| 26 |

Подключена сеть «Бухгалтерия» 1 GB |

3.3 Распределение трафика по протоколам

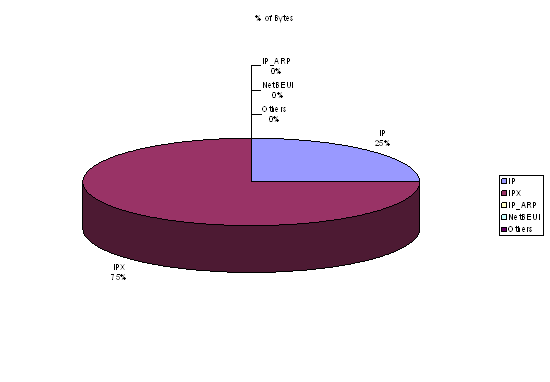

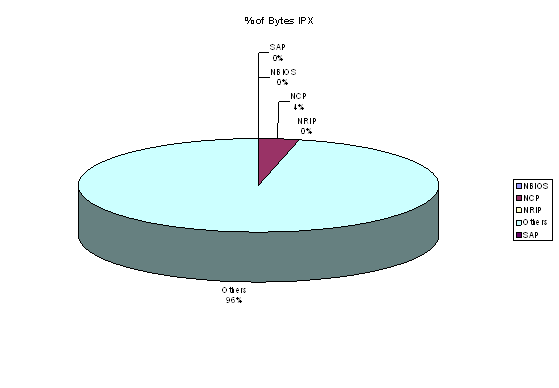

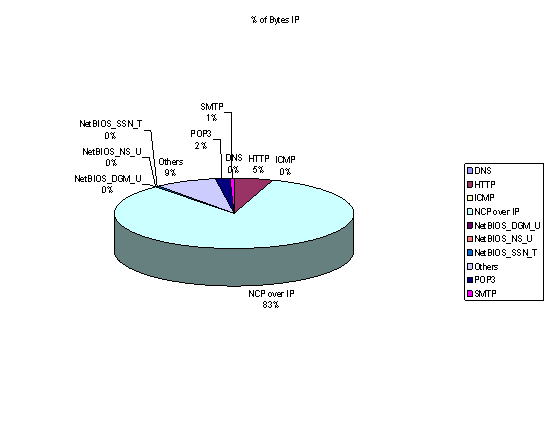

Диаграммы были построены на основе данных собранных Sniffer в течении рабочего дня и отражают процентное содержание различных протоколов в трафике.

Диаграмма показывает распределение протоколов между IP и IPX.

Процент распределения протоколов внутри IPX. Протокол NCP используется для служебной информации и печати.

Процент распределения протоколов внутри IP.

Из диаграмм можно сделать вывод, что печать занимает около 15%-20% процентов сетевого трафика.

HTTP – около 1 %

Почта – чуть более 0.5%

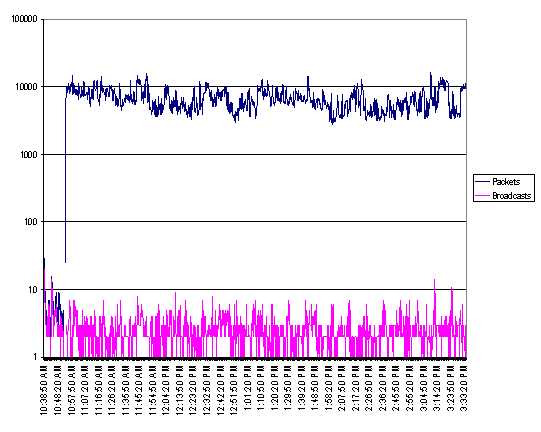

На графике изброжено отношение широковещательного трафика к общему.

Из графика можно сделать вывод, суммарный широковещательный трафик ничтожен и практически не занимает полосу пропускания.

Графическое изображение потоков трафика в локальной сети по устройствам.

Данные диаграммы построены с помощью программы Sniffer. С их помощью можно определить устройства создающие излишне большой трафик в сети (таких устройств не найдено), так же они позволяют полнее представить общую картину сети.

ADMIRAL

Описание

BackUp сервер для Cruiser.

Конфигурация

| Системное имя | ADMIRAL |

| ОS | Novell NetWare 6.0 |

| Производитель | Астра |

| Процессор | |

| Память | 512 Кб |

| Контроллер | RAID5 |

| SYS | |

| Size | 6 GB |

| Free Space | 4 GB |

| SKLAD | |

| Size | 31 GB |

| Free Space | 6,65 GB |

| BANKIR | |

| Size | 28,21 GB |

| Free Space | 5,48 GB |

Загрузка

Память

Allocated memory pool, In bytes: 276 488 192 52%

Cache buffer memory, In bytes: 133 640 192 25%

Cache movable memory, In bytes: 0 0%

Cache non-movable memory, In bytes: 81 920 0%

Code and data memory, In bytes: 126 199 808 23%

Total server work memory, In bytes: 536 410 112 100%

Процессор

Дисковая система

BREEZE

Описание

Копия Cruiser

Конфигурация

| Системное имя | BREEZE |

| ОS | Novell NetWare 6.0 |

| Производитель | HP |

| Процессор | Intel Xeon 3.2 GHz |

| Память | 4 GB |

| Контроллер | U320 |

| Drive Model | 6x 72GB 15K U320 HotPlug Universal HDD |

Загрузка

Память

Allocated memory pool, In bytes: 1 041 891 328 26%

Cache buffer memory, In bytes: 2 087 510 016 52%

Cache movable memory, In bytes: 0 0%

Cache non-movable memory, In bytes: 86 016 0%

Code and data memory, In bytes: 40 167 323 1%

Miscellaneous memory, In bytes: 822 901 861 21%

Total server work memory, In bytes: 4 293 914 624 100%

CRUISER

Файловый сервер, RS Bank, сервер баз данных (Pervasiv SQL).

Описание

Конфигурация

| Системное имя | CRUISER |

| ОS | Novell NetWare 6.0 |

| Производитель | Dell |

| Процессор | |

| Память | 2 GB |

| Контроллер | RAID 5 |

| SYS | |

| Size | 5,81 GB |

| Free Space | 1,04 GB |

| WORK | |

| Size | 25 GB |

| Free Space | 4,16 GB |

| BANK | |

| Size | 24 GB |

| Free Space | 2,9 GB |

| ARCH | |

| Size | 20 GB |

| Free Space | 2,9 GB |

| OTLADKA | |

| Size | 20 GB |

| Free Space | 6,9 GB |

Загрузка

Память

Allocated memory pool, In bytes: 1 037 438 976 48%

Cache buffer memory, In bytes: 940 204 032 44%

Cache movable memory, In bytes: 0 0%

Cache non-movable memory, In bytes: 77 824 0%

Code and data memory, In bytes: 169 236 480 8%

Total server work memory, In bytes: 2 146 957 312 100%

Captain

Описание

Выполняет функции сервера баз данных Oracle. Так же на него происходит backup баз данных с SQL сервера Boatsman

Конфигурация

| Системное имя | CAPTAIN |

| ОS |

Microsoft Windows 2000 Server Version 5.0.2195 Service Pack 4 Build 2195 |

| Производитель | Supermicro |

| Процессор | x86 Family 15 Model 2 Stepping 7 GenuineIntel ~1999 Mhz |

| Память | 2 096 096 KB |

| NIC | Intel(R) PRO/1000 MT Network Connection |

| IP | 192.168.2.245 |

| MASK | 255.255.255.0 |

| DG | 192.168.2.239 |

| MAC | 00:30:48:70:0A:AA |

| Контроллер | MegaRAID SCSI 320-1 Controller |

| C: | Disk #0, Partition #0 |

| File System | NTFS |

| Size | 9.77 GB |

| Free Space | 6.12 GB |

| Drive Model | MEGARAID LD 0 MEGARAID SCSI Disk Device |

| D: | Disk #0, Partition #1 |

| File System | NTFS |

| Size | 58.59 GB |

| Free Space | 32.61 GB |

| Drive Model | MEGARAID LD 0 MEGARAID SCSI Disk Device |

Boatsman

Описание

Выполняет функции сервера баз данных Miscrosoft SQL. Так же на него происходит backup баз данных с Oracle сервера Captain

Конфигурация

| Системное имя | BOATSMAN |

| ОS |

Microsoft Windows 2000 Server Version 5.0.2195 Service Pack 4 Build 2195 |

| Производитель | Supermicro |

| Процессор | x86 Family 15 Model 2 Stepping 7 GenuineIntel ~1999 Mhz |

| Память | 2 096 096 KB |

| NIC | Intel(R) PRO/1000 MT Network Connection |

| IP | 192.168.2.246 |

| MASK | 255.255.255.0 |

| DG | 192.168.2.254 |

| MAC | 00:30:48:70:4B:2E |

| Контроллер | MegaRAID SCSI 320-1 Controller |

| C: | Disk #0, Partition #0 |

| File System | NTFS |

| Size | 9.77 GB |

| Free Space | 6.64 GB |

| Drive Model | MEGARAID LD 0 MEGARAID SCSI Disk Device |

| E: | Disk #0, Partition #1 |

| File System | NTFS |

| Size | 58.59 GB |

| Free Space | 42. 15 GB |

| Drive Model | MEGARAID LD 0 MEGARAID SCSI Disk Device |

Exchserv

Конфигурация

| Системное имя | EXCHSERV |

| ОS |

Microsoft Windows 2000 Server Version 5.0.2195 Service Pack 4 Build 2195 |

| Производитель | Dell Computer Corporation |

| Процессор | x86 Family 6 Model 8 Stepping 6 GenuineIntel ~860 Mhz |

| Память | 523 436 KB |

| NIC | Intel(R) PRO/1000 MT Network Connection |

| IP | 192.168.2.17 |

| MASK | 255.255.255.0 |

| DG | none |

| MAC | 00:B0:D0:7E:02:B9 |

| Контроллер | Adaptec AIC-7892 Ultra160/m PCI SCSI Card |

| C: | Disk #0, Partition #0 |

| File System | FAT |

| Size | 2.00 GB |

| Free Space | 331.75 MB |

| Drive Model | IBM IC35L018UWD210-0 SCSI Disk Device |

| D: | Disk #0, Partition #1 |

| File System | NTFS |

| Size | 15.08 GB |

| Free Space | 13.21 GB |

| Drive Model | IBM IC35L018UWD210-0 SCSI Disk Device |

| H: | Disk #1, Partition #0 |

| File System | NTFS |

| Size | 34.18 GB |

| Free Space | 25.39 GB |

| Drive Model | IBM IC35L036UWD210-0 SCSI Disk Device |

| I: | Disk #2, Partition #0 |

| File System | NTFS |

| Size | 34.18 GB |

| Free Space | 17.95 GB |

| Drive Model | IBM IC35L036UWD210-0 SCSI Disk Device |

Concord

Описание

Сервер обеспечивает трехзвенный режим работы RS Bank (в стадии внедрения).

Конфигурация

| Системное имя | CONCORD |

| ОS |

Microsoft Windows 2000 Professional Версия 5.0.2195 Service Pack 4 сборка 2195 |

| Производитель | Supermicro |

| Процессор | x86 Family 15 Model 2 Stepping 7 GenuineIntel ~1999 МГц |

| Память | 2 096 096 КБ |

| NIC | Intel(R) PRO/1000 MT Network Connection |

| IP | 192.168.2.93 (DHCP) |

| MASK | DHCP |

| DG | DHCP |

| MAC | 00:30:48:70:92:2D |

| Контроллер | Adaptec AIC-7902B - Ultra320 SCSI |

| C: | Диск #0, раздел #0 |

| File System | NTFS |

| Size | 17.09 ГБ |

| Free Space | 13.19 ГБ |

| Drive Model | SEAGATE ST318453LW SCSI Disk Device |

Main2K

Описание

Active Directory, WINS, DHCP.

Конфигурация

| Системное имя | MAIN2K |

| ОS |

Microsoft Windows 2000 Advanced Server Version 5.0.2195 Service Pack 4 Build 2195 |

| Производитель | noname |

| Процессор | x86 Family 15 Model 1 Stepping 3 GenuineIntel ~1715 Mhz |

| Память | 522 776 KB |

| NIC | Intel(R) PRO/100 VE Network Connection |

| IP | 192.168.2.253 |

| MASK | 255.255.255.0 |

| DG | None |

| MAC | 00:E0:18:7D:2D:4D |

| Контроллер | IDE |

| C: | Disk #0, Partition #0 |

| File System | NTFS |

| Size | 37.26 GB |

| Free Space | 33.12 GB |

| Drive Model | ST340016A |

Backup

Описание

Arc Serve, технологическая функция «закрытие дня» для RS Bank.

Конфигурация

| Системное имя | BACKUP |

| ОS |

Microsoft Windows 2000 Professional Версия 5.0.2195 Service Pack 3 сборка 2195 |

| Производитель | Dell Computer Corporation |

| Процессор | x86 Family 6 Model 8 Stepping 10 GenuineIntel ~864 МГц |

| Память | 261 356 КБ |

| NIC | 3Com 3C920 Integrated Fast Ethernet контроллер (3C905C-TX совместимый) |

| IP | 192.168.2.248 |

| MASK | 255.255.255.0 |

| DG | none |

| MAC | 00:06:5B:81:F6:27 |

| Контроллер | Adaptec AIC-7892 Ultra160/m PCI SCSI плата |

| C: | Диск #0, раздел #0 |

| File System | FAT |

| Size | 2,00 ГБ |

| Free Space | 556,78 МБ |

| Drive Model | ST320011A |

| D: | Диск #0, раздел #1 |

| File System | NTFS |

| Size | 16,65 ГБ |

| Free Space | 5,22 ГБ |

| Drive Model | ST320011A |

Nterm

Описание

HASP для RS Bank, WINS, контроллер домена NT 4.0

Конфигурация

| Системное имя | NTERM |

| ОS | Windows NT 4.0 Server |

| Производитель | Formoza |

| Процессор | x86 Family 6 Model 7 Stepping 3 GenuineIntel ~450 МГц |

| Память | 163 252 КБ |

| NIC | Adaptec PCI Fast Ethernet Adapter |

| IP | 192.168.2.14 |

| MASK | 255.255.255.0 |

| DG | 192.168.2.2 |

| MAC | 00:00:D1:1D:98:47 |

| Контроллер | IDE |

| C: | Диск #0, раздел #0 |

| File System | FAT |

| Size | 2 GB |

| Free Space | 399 MB |

| Drive Model | ST320420A |

| D: | Диск #0, раздел #1 |

| File System | NTFS |

| Size | 6 GB |

| Free Space | 3 GB |

| Drive Model | ST320420A |

| G: | Диск #0, раздел #2 |

| File System | NTFS |

| Size | 9 GB |

| Free Space | 2,6 MB |

| Drive Model | ST320420A |

Ntserver

Описание

Интернет сервер (WinGate), почтовый сервер (MDaemon).

Конфигурация

| Системное имя | NTSERVER |

| ОS | Microsoft Windows NT 4.0 Server |

| Производитель | noname |

| Процессор | x86 Family 6 Model 8 Stepping 10 |

| Память | 512 MB |

| C: | Диск #0, раздел #0 |

| File System | FAT |

| Size | 2,00 ГБ |

| Free Space | 1,5 ГБ |

| Drive Model | IC35L020AVER07-0 |

| D: | Диск #0, раздел #1 |

| File System | NTFS |

| Size | 17 ГБ |

| Free Space | 6,4 ГБ |

| Drive Model | IC35L020AVER07-0 |

Proxy_cs

Описание

Интернет сервер (WinGate), почтовый сервер (MDaemon).

Конфигурация

| Системное имя | PROXY_CS |

| ОS | Microsoft Windows NT 4.0 Server |

| Производитель | noname |

| Процессор | x86 Family 6 Model 8 Stepping 6 |

| Память | 512 MB |

| Контроллер | |

| C: | Диск #0, раздел #0 |

| File System | FAT |

| Size | 2,00 ГБ |

| Free Space | 1,5 ГБ |

| Drive Model | Fujitsu MPF3102AH |

| D: | Диск #0, раздел #1 |

| File System | NTFS |

| Size | 2,00 ГБ |

| Free Space | 1,1 ГБ |

| Drive Model | Fujitsu MPF3102AH |

| G: | Диск #0, раздел #2 |

| File System | NTFS |

| Size | 6 ГБ |

| Free Space | 4,2 ГБ |

| Drive Model | Fujitsu MPF3102AH |

Skipper

Описание

Конфигурация

| Системное имя | SKIPPER |

| ОS | Microsoft Windows NT 4.0 Server |

| Производитель | |

| Процессор | Celeron 1100 |

| Память | 640 MB |

|

Хост 194.84.236.131 |

||||||

| Информация | ||||||

|

||||||

| Параметры сканирования | ||||||

|

||||||

|

Доступна информация Windows |

||||||

| Описание | ||||||

| Вероятная версия операционной системы : Windows | ||||||

|

||||||

| Информация | ||||||

| 421 Service not available (The FTP server is not responding.) | ||||||

|

||||||

| Информация | ||||||

|

220 derzhava.ru ESMTP service ready [3] (MDaemon v2.7 SP4 R) Информация об имени сервера

подтверждена эвристическим методом |

||||||

|

||||||

| Информация | ||||||

|

Сервис не определен Имя сервиса устанавливаемого на этом порту по умолчанию : swift-rvf |

||||||

| ** #24 B3200000000486d #13 #10 #17 | ||||||

|

||||||

| Информация | ||||||

|

Сервис не определен Имя сервиса устанавливаемого на этом порту по умолчанию : tacnews |

||||||

|

||||||

| Информация | ||||||

|

Сервис не определен. Имя сервиса устанавливаемого на этом порту по умолчанию : metagram |

||||||

|

||||||

| Информация | ||||||

| +OK derzhava.ru POP3 service ready [2] (MDaemon v2.7 SP4 R) | ||||||

|

||||||

| Информация | ||||||

| Имя сервиса : Microsoft Remote Procedure Call | ||||||

|

Серьезная уязвимость Удаленное выполнение команд (ms04-012) |

|

|||||

| Описание |

|

|||||

| Возможно получение удаленной командной строки с правами системы из-за переполнения буфера в DCOM RPC сервиса. |

|

|||||

| Решение |

|

|||||

|

Установите обновление: http://www.microsoft.com/technet/security/bulletin/MS04-012.mspx |

|

|||||

| Ссылки |

|

|||||

|

CVE (CAN-2003-0813) : http://cve.mitre.org/cgi-bin/cvename.cgi?name=CAN-2003-0813

|

|

|||||

|

Доступна информация Запущена служба DCOM |

|

|||||

| Описание |

|

|||||

| На компьютере запущена служба DCOM (Distributed Component Object Model). | ||||||

| Решение | ||||||

| Отключить службу DCOM, если она действительно не нужна. | ||||||

| Ссылки | ||||||

| CVE (CAN-1999-0658) : http://cve.mitre.org/cgi-bin/cvename.cgi?name=CAN-1999-0658 | ||||||

|

||||||

| Информация | ||||||

|

Сервис не определен Имя сервиса устанавливаемого на этом порту по умолчанию : rtsp |

||||||

|

||||||

| Информация | ||||||

| Имя сервиса : Wingate Remote Control Service - административная часть | ||||||

|

||||||

| Информация | ||||||

| Имя сервиса : Task Scheduler Engine | ||||||

|

Доступна информация Scheduler Service |

||||||

| Описание | ||||||

| Если вы не используете планировщик задач, то разумным будет отключить его, т.к. данный сервис часто используется атакующими для запуска вредоносного кода. | ||||||

| Решение | ||||||

|

Заблокируйте сервис следующим ключём реестра: HKEY_LOCAL_MACHINE SYSTEM\CurrentControlSet\Services\Schedule Start = 4 |

||||||

|

||||||

| Информация | ||||||

|

Сервис не определен Имя сервиса устанавливаемого на этом порту по умолчанию : h323hostcall |

||||||

|

||||||

| Информация | ||||||

|

Сервис разрывает соединение при попытке подключения к нему Вероятно закрыт доступ к этому сервису для IP адреса с которого проводилась проверка. |

||||||

|

||||||

| Информация | ||||||

|

Сервис разрывает соединение при попытке подключения к нему Вероятно закрыт доступ к этому сервису для IP адреса с которого проводилась проверка. |

||||||

|

||||||

| Информация | ||||||

|

Сервис разрывает соединение при попытке подключения к нему Вероятно закрыт доступ к этому сервису для IP адреса с которого проводилась проверка. |

||||||

|

||||||

| Информация | ||||||

|

Сервис разрывает соединение при попытке подключения к нему Вероятно закрыт доступ к этому сервису для IP адреса с которого проводилась проверка. |

||||||

|

||||||

| Информация | ||||||

|

Сервис разрывает соединение при попытке подключения к нему. Вероятно закрыт доступ к этому сервису для IP адреса с которого проводилась проверка. |

||||||

|

||||||

| Информация | ||||||

|

Сервис разрывает соединение при

попытке подключения к нему. |

||||||

|

||||||

| Информация | ||||||

|

Сервис разрывает соединение при

попытке подключения к нему. |

||||||

|

||||||

| Информация | ||||||

|

Сервис разрывает соединение при

попытке подключения к нему. |

||||||

|

Хост 195.210.129.70 |

|||||||

| Информация | |||||||

|

|||||||

| Параметры сканирования | |||||||

|

|||||||

|

Доступна информация Windows NT 4.0 |

|||||||

| Описание | |||||||

| Вероятная версия операционной системы : Windows NT 4.0 | |||||||

|

|||||||

| Информация | |||||||

| 421 Service not available (The FTP server is not responding.) | |||||||

|

|||||||

| Информация | |||||||

|

Сервис не определен. Имя сервиса устанавливаемого на этом порту по умолчанию : dsp |

|||||||

|

|||||||

| Информация | |||||||

|

Сервис не определен Имя сервиса устанавливаемого на этом порту по умолчанию : swift-rvf |

|||||||

| ** #24 B3200000000486d #13 #10 #17 | |||||||

|

|||||||

| Информация | |||||||

|

Сервис не определен. Имя сервиса устанавливаемого на этом порту по умолчанию : tacnews |

|||||||

|

|||||||

| Информация | |||||||

|

Сервис разрывает соединение при попытке подключения к нему Вероятно закрыт доступ к этому сервису для IP адреса с которого проводилась проверка. |

|||||||

|

|||||||

| Информация | |||||||

| Имя сервиса : Microsoft Remote Procedure Call | |||||||

|

Серьезная уязвимость Удаленное выполнение команд (ms04-012) |

|||||||

| Описание | |||||||

| Возможно получение удаленной командной строки с правами системы из-за переполнения буфера в DCOM RPC сервиса. | |||||||

| Решение | |||||||

|

Установите обновление: |

|||||||

| Ссылки | |||||||

|

CVE (CAN-2003-0813) : http://cve.mitre.org/cgi-bin/cvename.cgi?name=CAN-2003-0813

|

|||||||

|

Доступна информация Запущена служба DCOM |

|||||||

| Описание | |||||||

| На компьютере запущена служба DCOM (Distributed Component Object Model). | |||||||

| Решение | |||||||

| Отключить службу DCOM, если она действительно не нужна. | |||||||

| Ссылки | |||||||

| CVE (CAN-1999-0658) : http://cve.mitre.org/cgi-bin/cvename.cgi?name=CAN-1999-0658 | |||||||

|

|||||||

| Информация | |||||||

| Имя сервиса : Microsoft Remote Procedure Call | |||||||

|

|||||||

| Информация | |||||||

| Имя сервиса : NetBIOS (Network Basic Input/Output System) Session Service Protocol | |||||||

|

|||||||

| Информация | |||||||

| Имя сервиса : Network Basic Input/Output System | |||||||

|

Уязвимость Список ресурсов |

|||||||

| Описание | |||||||

|

Список ресурсов хоста C – пользовательский D – пользовательский G – пользовательский ADMIN$ (Remote Admin) - диск по умолчанию IPC$ (Remote IPC) - pipe по умолчанию C$ (Default share) - диск по умолчанию D$ (Default share) - диск по умолчанию G$ (Default share) - диск по умолчанию Всегда следует чётко следить за теми данными, которые пользователь предоставляет для общего доступа. |

|||||||

| Решение | |||||||

|

Windows: Отключить доступ по нулевой сессии (см. уязвимость "доступ по нулевой сессии") Samba: Разрешить доступ к серверу только зарегестрированным пользователям: в файле smb.conf изменить ключ security= share на security= user (или security = server или security = domain ). |

|||||||

|

Уязвимость Список пользователей ( 1 - 5 ) |

|||||||

| Описание | |||||||

|

Список пользователей хоста : пользователь : 902 привилегии : Администратор входов : 1 время последнего подключения : Wed Jul 14 13:59:00 2004 с момента последней смены пароля прошло (дней) : 4 статус аккаунта : срок действия пароля неограничен пользователь : Administrator привилегии : Администратор комментарий : Built-in account for administering the computer/domain входов : 133 время последнего подключения : Wed Jul 14 23:11:53 2004 время последнего отключения : Tue Jun 29 16:41:32 2004 с момента последней смены пароля прошло (дней) : 278 статус аккаунта : срок действия пароля неограничен пользователь : but привилегии : Администратор входов : 830 время последнего подключения : Sun Jul 18 04:02:13 2004 время последнего отключения : Mon Jul 19 12:20:37 2004 с момента последней смены пароля прошло (дней) : 354 статус аккаунта : срок действия пароля неограничен пользователь : Guest привилегии : Гость комментарий: Built-in account for guest access to the computer/domain входов : 0 с момента последней смены пароля прошло (дней) : 1180 статус аккаунта : отключен (disabled), срок действия пароля неограничен пользователь : vvs привилегии : Администратор входов : 0 время последнего подключения : Tue Oct 21 12:18:48 2003 с момента последней смены пароля прошло (дней) : 361 статус аккаунта : срок действия пароля неограничен Получение списка пользователей позволяет удалённому атакующему начать перебор паролей к существующим учётным записям. |

|||||||

| Решение | |||||||

|

Windows: Отключить доступ по нулевой сессии (см. уязвимость "доступ по нулевой сессии") Samba: Разрешить доступ к серверу только

зарегестрированным пользователям: |

|||||||

|

Уязвимость Список активных сессий |

|||||||

| Описание | |||||||

|

Список активных сессий: хост : пользователь : длительность подключения : 00:00:31 Получение списка активных сессий позволяет удалённому атакующему атаковать менее защищенные хосты, с которых осуществляются подключения к серверу, с целью получения привилегий на сервере. |

|||||||

| Решение | |||||||

| Отключить доступ по нулевой сессии (см. уязвимость "доступ по нулевой сессии") и/или отключить гостевой логин на сервере. | |||||||

|

Доступна информация Имя компьютера и домен |

|||||||

| Описание | |||||||

|

Имя компьютера : PROXY_CS Домен : PROXY |

|||||||

|

Доступна информация Список групп пользователей |

|||||||

| Описание | |||||||

|

Список групп пользователей: Локальные группы пользователей : группа : Administrators комментарий : Members can fully administer the computer/domain группа : Backup Operators комментарий : Members can bypass file security to back up files группа : Guests комментарий : Users granted guest access to the computer/domain группа : Power Users комментарий : Members can share directories and printers группа : Replicator комментарий : Supports file replication in a domain группа : Users комментарий : Ordinary users Глобальные группы пользователей : группа : None комментарий : Ordinary users |

|||||||

| Решение | |||||||

| Отключить доступ по нулевой сессии (см. уязвимость "доступ по нулевой сессии") и/или отключить гостевой логин на сервере. | |||||||

|

Доступна информация Список транспортных протоколов |

|||||||

| Описание | |||||||

|

Список транспортных протоколов, установленных на хосте : устройство (протокол) : \Device\NetBT_DE5282 имя сервера : PROXY_CS сетевой адрес : 0050badc4b60 число подключенных пользователей : 0 домен : PROXY устройство (протокол) : \Device\NetBT_DE5282 имя сервера : PROXY_CS сетевой адрес : 0050badc4b60 число подключенных пользователей : 0 домен : PROXY устройство (протокол) : \Device\NetBT_DE5281 имя сервера : PROXY_CS сетевой адрес : 0050badc5542 число подключенных пользователей : 0 домен : PROXY устройство (протокол) : \Device\NetBT_DE5281 имя сервера : PROXY_CS сетевой адрес : 0050badc5542 число подключенных пользователей : 0 домен : PROXY устройство (протокол) : \Device\NetBT_NdisWan5 имя сервера : PROXY_CS сетевой адрес : 000000000000 число подключенных пользователей : 0 домен : PROXY устройство (протокол) : \Device\NetBT_NdisWan5 имя сервера : PROXY_CS сетевой адрес : 000000000000 число подключенных пользователей : 1 домен : PROXY |

|||||||

| Решение | |||||||

| Отключить доступ по нулевой сессии (см. уязвимость "доступ по нулевой сессии") и/или отключить гостевой логин на сервере. | |||||||

|

Доступна информация Доступ по нулевой сессии |

|||||||

| Описание | |||||||

|

Эта уязвимость существует только в том случае, если Вы не являетесь Администратором на проверяемом хосте Доступ по нулевой сессии представляет собой возможность неавторизованного подключения к хосту с операционной системой основанной на Windows NT (или ОС семейства UNIX с установленным пакетом Samba) с пустым логином и паролем. При включенной нулевой сессии анонимный пользователь может получить большое количество информации о конфигурации системы (список расшаренных ресурсов, список пользователей, список рабочих групп и т.д.). Полученная информация в дальнейшем может быть использованна для попыток несанкционированного доступа. |

|||||||

| Решение | |||||||

|

Windows: В разделе реестра HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\LSA установить значение параметра RestrictAnonymous = 2 для Windows 2000/XP/2003 ( 1 для Windows NT3.5/NT4.0 ) ( тип параметра - REG_DWORD ) HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\lanmanserver установить значение параметра RestrictNullSessionAccess = 1 ( тип параметра – REG_DWORD ) Перегрузить систему для вступления изменений в силу. Samba: Разрешить доступ к серверу только

зарегестрированным пользователям: |

|||||||

| Ссылки | |||||||

|

CVE (CVE-2000-1200) : http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2000-1200

|

|||||||

|

Доступна информация LanManager и OS |

|||||||

| Описание | |||||||

|

LanManager: NT LAN Manager 4.0 OS: Windows NT 4.0 |

|||||||

|

|||||||

| Информация | |||||||

|

Сервис разрывает соединение при

попытке подключения к нему. |

|||||||

|

|||||||

| Информация | |||||||

|

Сервис не определен. Имя сервиса устанавливаемого на этом порту по умолчанию : rtsp |

|||||||

|

|||||||

| Информация | |||||||

| Имя сервиса : Wingate Remote Control Service - административная часть | |||||||

|

|||||||

| Информация | |||||||

|

Сервис разрывает соединение при

попытке подключения к нему. |

|||||||

|

|||||||

| Информация | |||||||

| Имя сервиса : Task Scheduler Engine | |||||||

|

Доступна информация Scheduler Service |

|||||||

| Описание | |||||||

| Если вы не используете планировщик задач, то разумным будет отключить его, т.к. данный сервис часто используется атакующими для запуска вредоносного кода. | |||||||

| Решение | |||||||

|

Заблокируйте сервис следующим ключём реестра: HKEY_LOCAL_MACHINE SYSTEM\CurrentControlSet\Services\Schedule Start = 4 |

|||||||

|

|||||||

| Информация | |||||||

|

Сервис разрывает соединение при

попытке подключения к нему. |

|||||||

|

|||||||

| Информация | |||||||

|

Сервис разрывает соединение при

попытке подключения к нему. |

|||||||

|

|||||||

| Информация | |||||||

|

Сервис разрывает соединение при

попытке подключения к нему. |

|||||||

|

|||||||

| Информация | |||||||

|

Сервис разрывает соединение при

попытке подключения к нему. |

|||||||

|

|||||||

| Информация | |||||||

|

Сервис разрывает соединение при

попытке подключения к нему. |

|||||||

|

|||||||

| Информация | |||||||

|

Сервис разрывает соединение при

попытке подключения к нему. |

|||||||

|

|||||||

| Информация | |||||||

|

Сервис разрывает соединение при

попытке подключения к нему. |

|||||||

|

|||||||

| Информация | |||||||

|

Сервис разрывает соединение при

попытке подключения к нему. |

5. Выводы

5.1 Состояние сетевой инфраструктуры

За время наблюдения не было замечено ни одной ошибки вызванной неправильной работой сетевого оборудования или неправильной конфигурацией сетевых протоколов. Внутренняя локальная сеть находится в отличном состоянии. Ширина канала подключения основных серверов превосходит агрегированную полосу пропускания клиентских компьютеров.

Но виду разнородности сетевого оборудования наблюдаются проблемы его объединение, что приводит к его нерациональному его использованию, как например коммутатор catalist1.

Сеть не обеспечивает избыточности каналов связи и вывод из строя любого коммутатора приведет к ее неработоспособности. В виду того, что конфигурация сети не включает в себя VLAN`ы и существует достаточное количество свободных портов, а загрузка магистрали такова, что роль центрального коммутатора можно временно возложить на другой, менее производительный. Прогнозируемый простой в результате выхода коммутатора из строя от 15 мин до 1 часа.

5.2 Состояние серверов

Анализ загруженности серверов показал, что конфигурации практически всех серверов удовлетворяют возложенным на них задачам по производительности.

Исключением является сервер Exchserv на котором наблюдается острая нехватка оперативной памяти. Рекомендуется ее увеличение до 1 Гб. Так же дисковая система сконфигурированная на этом сервере не обеспечивает устойчивость хранимых данных к сбоям (по сути дисковая система на сервере представляет простой набор дисков JBOD). Учитывая выполняемую сервером роль (Exchange Server) можно предполагать, что его важность в современной организации может только расти и в скором времени превратится в «критичный для бизнеса» (business critical). В настоящее время сервер не обеспечивает каких либо перспектив для роста возложенной на него задачи, ни по производительности процессора, ни по объему дисковых накопителей.

И сервер ADMIRAL. Неудовлетворительная работа которого при выходе из строя сервера Cruiser в большей степени связана с нехваткой памяти.

Нарекание вызывает так же конфигурация дисковых систем некоторых серверов (EXCHSERV, CONCORD, MAIN2K, NTERM, NTSERVER, PROXY_CS) которые не обеспечиваю избыточность хранения данных.

5.3 Состояние безопасности

Сканирование внешних интерфейсов серверов доступа в Интернет выявил серьезные уязвимости в системе безопасности, устранение которых является срочной и первоочередной задачей.

Так же можно назвать следующие проблемы сетевой безопасности:

· Недостаточная защищенность серверов доступа в Интернет, наличие на них уязвимостей.

· Отсутствие системы обнаружения атак.

· Отсутствие документированной политики безопасности.

· Недостаточное внимание уделено защите от угрозы изнутри

Были найдены следующие серьезные уязвимости уязвимости:

|

Хост 194.84.236.131 |

|

|

Серьезная уязвимость Удаленное выполнение команд (ms04-012) |

|

| Возможно получение удаленной командной строки с правами системы из-за переполнения буфера в DCOM RPC сервиса. |

|

Хост 195.210.129.70 |

|||

|

|||

|

Серьезная уязвимость Удаленное выполнение команд (ms04-012) |

|||

| Возможно получение удаленной командной строки с правами системы из-за переполнения буфера в DCOM RPC сервиса. | |||

|

Уязвимость Список ресурсов |

|||

|

Список ресурсов хоста : C – пользовательский D – пользовательский G – пользовательский ADMIN$ (Remote Admin) - диск по умолчанию IPC$ (Remote IPC) - pipe по умолчанию C$ (Default share) - диск по умолчанию D$ (Default share) - диск по умолчанию G$ (Default share) - диск по умолчанию Всегда следует чётко следить за теми данными, которые пользователь предоставляет для общего доступа. |

|||

|

Уязвимость Список пользователей ( 1 - 5 ) |

|||

|

Список пользователей хоста : пользователь : 902 привилегии : Администратор входов : 1 время последнего подключения : Wed Jul 14 13:59:00 2004 с момента последней смены пароля прошло (дней) : 4 статус аккаунта : срок действия пароля неограничен пользователь : Administrator привилегии : Администратор комментарий : Built-in account for administering the computer/domain входов : 133 время последнего подключения : Wed Jul 14 23:11:53 2004 время последнего отключения : Tue Jun 29 16:41:32 2004 с момента последней смены пароля прошло (дней) : 278 статус аккаунта : срок действия пароля неограничен пользователь : but привилегии : Администратор входов : 830 время последнего подключения : Sun Jul 18 04:02:13 2004 время последнего отключения : Mon Jul 19 12:20:37 2004 с момента последней смены пароля прошло (дней) : 354 статус аккаунта : срок действия пароля неограничен пользователь : Guest привилегии : Гость комментарий : Built-in account for guest access to the computer/domain входов : 0 с момента последней смены пароля прошло (дней) : 1180 статус аккаунта : отключен (disabled), срок действия пароля неограничен пользователь : vvs привилегии : Администратор входов : 0 время последнего подключения : Tue Oct 21 12:18:48 2003 с момента последней смены пароля прошло (дней) : 361 статус аккаунта: срок действия пароля неограничен Получение списка пользователей позволяет удалённому атакующему начать перебор паролей к существующим учётным записям. |

Найденные уязвимости позволяют получить полный контроль над пограничными серверами (Proxy_CS и NTerm), контроль над этими серверами даст атакующему следующие возможности:

- полный контроль над системой электронной почты

- возможность перехвата конфиденциальной информации от клиентов банка подключающихся через систему Клиент-Банк

- данные узлы могут быть использованы в качестве плацдарма для атаки на внутреннюю сеть банка.

В качестве временного решения может быть установка на существующие сервера файрволла (например Kerio WinRoute Firewall), однако для более полноценной защиты рекомендуется использовать Microsoft Internet Security and Acceleration Server.

Наличие внутреннего протокола IPX затрудняет организацию внутренней безопасности сети в веду большой дороговизны маршрутизирующих устройств и невозможности организовать защиту конфиденциальной информации без разделения сети на широковещательные домены. И хотя протокол IPX затруднен для анализа при перехвате это не может быть хорошей защитой при целенаправленной атаке. Рекомендуется отказ от протокола IPX в пользу IP, что позволит реализовать следующие преимущества

- разделение внутренней локальной сети на широковещательные домены, возможность фильтрации трафика

- использование технологии IPSec

5.4 Общая оценка

В целом состояние сети можно характеризовать как «хорошее», однако проблемы в организации безопасности довольно серьезны и требуют серьезного и целостного подхода к данной проблеме.

Нет комплексного подхода в выборе типа оборудования и его производителя. Можно наблюдать большой выбор однотипного оборудования от разных производителей, как серверного так и сетевого. Отсутствие единых корпоративных стандартов в этом вопросе увеличивает издержки на поддержание и сопровождение, в тоже время снижая надежность всей сети в целом и качество ее сопровождения (знание персоналом нескольких типов одного оборудования, не способствует его глубокому знанию, в тоже время затраты на обучение возрастают).

Нельзя не отметить высокую подготовку технического персонала. Однако можно порекомендовать следующие курсы:

· М2273 Управление и поддержка среды Microsoft Windows Server 2003 ($525)

· М2823 Настройка и администрирование безопасности в сетях Microsoft Windows Server 2003 ($511)

· М2400 Внедрение и поддержка Microsoft Exchange Server 2003 ($511)

· 10842/U3965S Управление системами на базе hp ProLiant ($620)

· CCNP: Поиск и устранение неисправностей в сетях Cisco (от $640)

Отчет для руководителя

Отчет по состоянию сервера ADMIRAL

| п/н |

Имя сервера: ADMIRAL Операционная система: Novell NetWare 6.0 Роль сервера: BackUp сервер для Cruiser |

Критично | Не удовлет-ворительно | Удовлет-ворительно |

| 1 | Загруженность сервера | c | a | c |

| 2 | Устойчивость к сбоям | c | a | c |

| 3 | Восстановление после сбоев | c | a | c |

| 4 | Защита данных от НСД | c | a | c |

| 5 | Общая оценка состояния сервера | c | a | c |

| 1 | Загруженность сервера | c | a | c | |

| 1.1 | Процессор | c | c | a | |

| 1.2 | Память | c | a | c | |

| 1.3 | Дисковая подсистема | c | c | a | |

| 1.4 | Сетевые интерфейсы | c | c | a | |

| 2 | Устойчивость к сбоям | c | a | c | |

| 2.1 | Диски | c | c | a | |

| 2.2 | Память | c | a | c | |

| 2.3 | Процессоры | c | a | c | |

| 2.4 | Сетевые интерфейсы | c | a | c | |

| 2.5 | Питание | c | a | c | |

| 3 | Восстановление после сбоев | c | a | c | |

| 3.1 | Восстановление данных | c | c | a | |

| 3.1.1 | Стратегия восстановления данных | c | c | a | |

| 3.1.2 | Наличие проверенного BackUp | c | c | a | |

| 3.2 | Восстановление программного обеспечения | c | a | c | |

| 3.2.1 | Наличие дистрибьютивов ПО | c | c | a | |

| 3.2.2 | Наличие Recovery BackUp | c | a | c | |

| 3.3 | ЗИП | c | a | c | |

| 4 | Защита данных от НСД | c | a | c | |

| 4.1 | Антивирусная защита | c | a | c | |

| 4.2 | Firewall | c | a | c | |

| 4.3 | Аудит доступа | c | a | c | |

| 5 | Общая оценка состояния сервера | c | a | c | |

Отчет по состоянию сервера BREEZE

| п/н |

Имя сервера: BREEZE Операционная система: Novell NetWare 6.0 Роль сервера: BackUp сервер для Cruiser |

Критично | Не удовлет-ворительно | Удовлет-ворительно |

| 1 | Загруженность сервера | c | c | a |

| 2 | Устойчивость к сбоям | c | a | c |

| 3 | Восстановление после сбоев | c | a | c |

| 4 | Защита данных от НСД | c | a | c |

| 5 | Общая оценка состояния сервера | c | a | c |

| 1 | Загруженность сервера | c | c | a | |

| 1.1 | Процессор | c | c | a | |

| 1.2 | Память | c | c | a | |

| 1.3 | Дисковая подсистема | c | c | a | |

| 1.4 | Сетевые интерфейсы | c | c | a | |

| 2 | Устойчивость к сбоям | c | a | c | |

| 2.1 | Диски | c | c | a | |

| 2.2 | Память | c | a | c | |

| 2.3 | Процессоры | c | a | c | |

| 2.4 | Сетевые интерфейсы | c | c | a | |

| 2.5 | Питание | c | c | a | |

| 3 | Восстановление после сбоев | c | a | c | |

| 3.1 | Восстановление данных | c | c | a | |

| 3.1.1 | Стратегия восстановления данных | c | c | a | |

| 3.1.2 | Наличие проверенного BackUp | c | c | a | |

| 3.2 | Восстановление программного обеспечения | c | a | c | |

| 3.2.1 | Наличие дистрибьютивов ПО | c | c | a | |

| 3.2.2 | Наличие Recovery BackUp | c | a | c | |

| 3.3 | ЗИП | c | a | c | |

| 4 | Защита данных от НСД | c | a | c | |

| 4.1 | Антивирусная защита | c | a | c | |

| 4.2 | Firewall | c | a | c | |

| 4.3 | Аудит доступа | c | a | c | |

| 5 | Общая оценка состояния сервера | c | a | c | |

Отчет по состоянию сервера CRUISER

| п/н |

Имя сервера: CRUISER Операционная система: Novell NetWare 6.0 Роль сервера: Файло |

Критично | Не удовлет-ворительно | Удовлет-ворительно |

| 1 | Загруженность сервера | c | c | a |

| 2 | Устойчивость к сбоям | c | a | c |

| 3 | Восстановление после сбоев | a | c | c |

| 4 | Защита данных от НСД | c | a | c |

| 5 | Общая оценка состояния сервера | c | a | c |

| 1 | Загруженность сервера | c | c | a | |

| 1.1 | Процессор | c | c | a | |

| 1.2 | Память | c | c | a | |

| 1.3 | Дисковая подсистема | c | c | a | |

| 1.4 | Сетевые интерфейсы | c | c | a | |

| 2 | Устойчивость к сбоям | c | a | c | |

| 2.1 | Диски | c | c | a | |

| 2.2 | Память | c | a | c | |

| 2.3 | Процессоры | c | a | c | |

| 2.4 | Сетевые интерфейсы | c | a | c | |

| 2.5 | Питание | c | a | c | |

| 3 | Восстановление после сбоев | c | a | c | |

| 3.1 | Восстановление данных | c | c | a | |

| 3.1.1 | Стратегия восстановления данных | c | c | a | |

| 3.1.2 | Наличие проверенного BackUp | c | c | a | |

| 3.2 | Восстановление программного обеспечения | c | a | c | |

| 3.2.1 | Наличие дистрибьютивов ПО | c | c | a | |

| 3.2.2 | Наличие Recovery BackUp | c | a | c | |

| 3.3 | ЗИП | c | a | c | |

| 4 | Защита данных от НСД | c | a | c | |

| 4.1 | Антивирусная защита | c | a | c | |

| 4.2 | Firewall | c | a | c | |

| 4.3 | Аудит доступа | c | a | c | |

| 5 | Общая оценка состояния сервера | c | a | c | |

Отчет по состоянию сервера Captain

| п/н |

Имя сервера: Captain Операционная система: Windows 2000 Server Роль сервера: Выполняет функции сервера баз данных Oracle. Также на него происходит бэкап баз данных с SQL сервера Boatsman |

Критично | Не удовлет-ворительно | Удовлет-ворительно |

| 1 | Загруженность сервера | c | c | a |

| 2 | Устойчивость к сбоям | c | a | c |

| 3 | Восстановление после сбоев | c | a | c |

| 4 | Защита данных от НСД | c | a | c |

| 5 | Общая оценка состояния сервера | c | a | c |

| 1 | Загруженность сервера | c | c | a | |

| 1.1 | Процессор | c | c | a | |

| 1.2 | Память | c | c | a | |

| 1.3 | Дисковая подсистема | c | c | a | |

| 1.4 | Сетевые интерфейсы | c | c | a | |

| 2 | Устойчивость к сбоям | c | a | c | |

| 2.1 | Диски | c | c | a | |

| 2.2 | Память | c | a | c | |

| 2.3 | Процессоры | c | a | c | |

| 2.4 | Сетевые интерфейсы | c | a | c | |

| 2.5 | Питание | c | a | c | |

| 3 | Восстановление после сбоев | c | a | c | |

| 3.1 | Восстановление данных | c | c | a | |

| 3.1.1 | Стратегия восстановления данных | c | c | a | |

| 3.1.2 | Наличие проверенного BackUp | c | c | a | |

| 3.2 | Восстановление программного обеспечения | c | a | c | |

| 3.2.1 | Наличие дистрибьютивов ПО | c | c | a | |

| 3.2.2 | Наличие Recovery BackUp | c | a | c | |

| 3.3 | ЗИП | c | a | c | |

| 4 | Защита данных от НСД | c | a | c | |

| 4.1 | Антивирусная защита | c | a | c | |

| 4.2 | Firewall | c | a | c | |

| 4.3 | Аудит доступа | c | a | c | |

| 5 | Общая оценка состояния сервера | c | a | c | |

Отчет по состоянию сервера Boatsman

| п/н |

Имя сервера: Boatsman Операционная система: Windows 2000 Server Роль сервера: Выполняет функции сервера баз данных SLQ. Также на него происходит бэкап баз данных с Oracle сервера Captain |

Критично | Не удовлет-ворительно | Удовлет-ворительно |

| 1 | Загруженность сервера | c | c | a |

| 2 | Устойчивость к сбоям | c | a | c |

| 3 | Восстановление после сбоев | c | a | c |

| 4 | Защита данных от НСД | c | a | c |

| 5 | Общая оценка состояния сервера | c | a | c |

| 1 | Загруженность сервера | c | c | a | |

| 1.1 | Процессор | c | c | a | |

| 1.2 | Память | c | c | a | |

| 1.3 | Дисковая подсистема | c | c | a | |

| 1.4 | Сетевые интерфейсы | c | c | a | |

| 2 | Устойчивость к сбоям | c | a | c | |

| 2.1 | Диски | c | c | a | |

| 2.2 | Память | c | a | c | |

| 2.3 | Процессоры | c | a | c | |

| 2.4 | Сетевые интерфейсы | c | a | c | |

| 2.5 | Питание | c | a | c | |

| 3 | Восстановление после сбоев | c | a | c | |

| 3.1 | Восстановление данных | c | c | a | |

| 3.1.1 | Стратегия восстановления данных | c | c | a | |

| 3.1.2 | Наличие проверенного BackUp | c | c | a | |

| 3.2 | Восстановление программного обеспечения | c | a | c | |

| 3.2.1 | Наличие дистрибьютивов ПО | c | c | a | |

| 3.2.2 | Наличие Recovery BackUp | c | a | c | |

| 3.3 | ЗИП | c | a | c | |

| 4 | Защита данных от НСД | c | a | c | |

| 4.1 | Антивирусная защита | c | a | c | |

| 4.2 | Firewall | c | a | c | |

| 4.3 | Аудит доступа | c | a | c | |

| 5 | Общая оценка состояния сервера | c | a | c | |

Отчет по состоянию сервера Exchserv

| п/н |

Имя сервера: Exchserv Операционная система: Windows 2000 Server Роль сервера: Почтовый сервер (MS Exchange 2000 Server) |

Критично | Не удовлет-ворительно | Удовлет-ворительно |

| 1 | Загруженность сервера | a | c | c |

| 2 | Устойчивость к сбоям | a | c | c |

| 3 | Восстановление после сбоев | c | a | c |

| 4 | Защита данных от НСД | c | a | c |

| 5 | Общая оценка состояния сервера | a | c | c |

| 1 | Загруженность сервера | a | c | c | |

| 1.1 | Процессор | c | c | a | |

| 1.2 | Память | a | c | c | |

| 1.3 | Дисковая подсистема | c | a | c | |

| 1.4 | Сетевые интерфейсы | c | c | a | |

| 2 | Устойчивость к сбоям | a | c | c | |

| 2.1 | Диски | a | c | c | |

| 2.2 | Память | c | a | c | |

| 2.3 | Процессоры | c | a | c | |

| 2.4 | Сетевые интерфейсы | c | a | c | |

| 2.5 | Питание | c | a | c | |

| 3 | Восстановление после сбоев | c | a | c | |

| 3.1 | Восстановление данных | c | a | c | |

| 3.1.1 | Стратегия восстановления данных | c | c | a | |

| 3.1.2 | Наличие проверенного BackUp | c | a | c | |

| 3.2 | Восстановление программного обеспечения | c | a | c | |

| 3.2.1 | Наличие дистрибьютивов ПО | c | c | a | |

| 3.2.2 | Наличие Recovery BackUp | c | a | c | |

| 3.3 | ЗИП | c | a | c | |

| 4 | Защита данных от НСД | c | a | c | |

| 4.1 | Антивирусная защита | c | a | c | |

| 4.2 | Firewall | c | a | c | |

| 4.3 | Аудит доступа | c | a | c | |

| 5 | Общая оценка состояния сервера | a | c | c | |

Отчет по состоянию сервера Concord

| п/н |

Имя сервера: Concord Операционная система: Windows 2000 Professional Роль сервера: Обеспечивает трехзвенный режим работы RS Bank |

Критично | Не удовлет-ворительно | Удовлет-ворительно |

| 1 | Загруженность сервера | c | c | a |

| 2 | Устойчивость к сбоям | c | a | c |

| 3 | Восстановление после сбоев | c | a | c |

| 4 | Защита данных от НСД | c | a | c |

| 5 | Общая оценка состояния сервера | c | a | c |

| 1 | Загруженность сервера | c | c | a | |

| 1.1 | Процессор | c | c | a | |

| 1.2 | Память | c | c | a | |

| 1.3 | Дисковая подсистема | c | c | a | |

| 1.4 | Сетевые интерфейсы | c | c | a | |

| 2 | Устойчивость к сбоям | a | c | c | |

| 2.1 | Диски | a | c | c | |

| 2.2 | Память | c | a | c | |

| 2.3 | Процессоры | c | a | c | |

| 2.4 | Сетевые интерфейсы | c | a | c | |

| 2.5 | Питание | c | a | c | |

| 3 | Восстановление после сбоев | c | a | c | |

| 3.1 | Восстановление данных | c | a | c | |

| 3.1.1 | Стратегия восстановления данных | c | c | a | |

| 3.1.2 | Наличие проверенного BackUp | c | a | c | |

| 3.2 | Восстановление программного обеспечения | c | a | c | |

| 3.2.1 | Наличие дистрибьютивов ПО | c | c | a | |

| 3.2.2 | Наличие Recovery BackUp | c | a | c | |

| 3.3 | ЗИП | c | a | c | |

| 4 | Защита данных от НСД | c | a | c | |

| 4.1 | Антивирусная защита | c | a | c | |

| 4.2 | Firewall | c | a | c | |

| 4.3 | Аудит доступа | c | a | c | |

| 5 | Общая оценка состояния сервера | c | a | c | |

Отчет по состоянию сервера Main2K

| п/н |

Имя сервера: Main2K Операционная система: Windows 2000 Server Роль сервера: Active Directory, WINS, DHCP |

Критично | Не удовлет-ворительно | Удовлет-ворительно |

| 1 | Загруженность сервера | c | a | c |

| 2 | Устойчивость к сбоям | a | c | c |

| 3 | Восстановление после сбоев | a | c | c |

| 4 | Защита данных от НСД | c | a | c |

| 5 | Общая оценка состояния сервера | a | c | c |

| 1 | Загруженность сервера | c | a | c | |

| 1.1 | Процессор | c | c | a | |

| 1.2 | Память | c | c | a | |

| 1.3 | Дисковая подсистема | c | a | c | |

| 1.4 | Сетевые интерфейсы | c | c | a | |

| 2 | Устойчивость к сбоям | a | c | c | |

| 2.1 | Диски | a | c | c | |

| 2.2 | Память | c | a | c | |

| 2.3 | Процессоры | c | a | c | |

| 2.4 | Сетевые интерфейсы | c | a | c | |

| 2.5 | Питание | c | a | c | |

| 3 | Восстановление после сбоев | a | c | c | |

| 3.1 | Восстановление данных | c | a | c | |

| 3.1.1 | Стратегия восстановления данных | c | c | a | |

| 3.1.2 | Наличие проверенного BackUp | a | c | c | |

| 3.2 | Восстановление программного обеспечения | c | a | c | |

| 3.2.1 | Наличие дистрибьютивов ПО | c | c | a | |

| 3.2.2 | Наличие Recovery BackUp | c | a | c | |

| 3.3 | ЗИП | c | a | c | |

| 4 | Защита данных от НСД | c | a | c | |

| 4.1 | Антивирусная защита | c | a | c | |

| 4.2 | Firewall | c | a | c | |

| 4.3 | Аудит доступа | c | a | c | |

| 5 | Общая оценка состояния сервера | a | c | c | |

Отчет по состоянию сервера BackUp

| п/н |

Имя сервера: BackUp Операционная система: Windows 2000 Professional Роль сервера: Arc Serve, технологическая функция «закрытие дня» для RS Bank. |

Критично | Не удовлет-ворительно | Удовлет-ворительно |

| 1 | Загруженность сервера | c | c | a |

| 2 | Устойчивость к сбоям | c | a | c |

| 3 | Восстановление после сбоев | c | a | c |

| 4 | Защита данных от НСД | c | a | c |

| 5 | Общая оценка состояния сервера | c | a | c |

| 1 | Загруженность сервера | c | c | a | |

| 1.1 | Процессор | c | c | a | |

| 1.2 | Память | c | c | a | |

| 1.3 | Дисковая подсистема | c | c | a | |

| 1.4 | Сетевые интерфейсы | c | c | a | |

| 2 | Устойчивость к сбоям | c | a | c | |

| 2.1 | Диски | c | a | c | |

| 2.2 | Память | c | a | c | |

| 2.3 | Процессоры | c | a | c | |

| 2.4 | Сетевые интерфейсы | c | a | c | |

| 2.5 | Питание | c | a | c | |

| 3 | Восстановление после сбоев | c | a | c | |

| 3.1 | Восстановление данных | c | a | c | |

| 3.1.1 | Стратегия восстановления данных | c | c | a | |

| 3.1.2 | Наличие проверенного BackUp | c | a | c | |

| 3.2 | Восстановление программного обеспечения | c | a | c | |

| 3.2.1 | Наличие дистрибьютивов ПО | c | c | a | |

| 3.2.2 | Наличие Recovery BackUp | c | a | c | |

| 3.3 | ЗИП | c | a | c | |

| 4 | Защита данных от НСД | c | a | c | |

| 4.1 | Антивирусная защита | c | a | c | |

| 4.2 | Firewall | c | a | c | |

| 4.3 | Аудит доступа | c | a | c | |

| 5 | Общая оценка состояния сервера | c | a | c | |

Отчет по состоянию сервера Nterm

| п/н |

Имя сервера: Nterm Операционная система: Windows 2000 Professional Роль сервера: HASP для RS Bank, Wins, контроллер Windows NT 4.0 |

Критично | Не удовлет-ворительно | Удовлет-ворительно |

| 1 | Загруженность сервера | c | c | a |

| 2 | Устойчивость к сбоям | c | a | c |

| 3 | Восстановление после сбоев | c | a | c |

| 4 | Защита данных от НСД | c | a | c |

| 5 | Общая оценка состояния сервера | c | a | c |

| 1 | Загруженность сервера | c | c | a | |

| 1.1 | Процессор | c | c | a | |

| 1.2 | Память | c | c | a | |

| 1.3 | Дисковая подсистема | c | c | a | |

| 1.4 | Сетевые интерфейсы | c | c | a | |

| 2 | Устойчивость к сбоям | c | a | c | |

| 2.1 | Диски | c | a | c | |

| 2.2 | Память | c | a | c | |

| 2.3 | Процессоры | c | a | c | |

| 2.4 | Сетевые интерфейсы | c | a | c | |

| 2.5 | Питание | c | a | c | |

| 3 | Восстановление после сбоев | c | a | c | |

| 3.1 | Восстановление данных | c | a | c | |

| 3.1.1 | Стратегия восстановления данных | c | c | a | |

| 3.1.2 | Наличие проверенного BackUp | c | a | c | |

| 3.2 | Восстановление программного обеспечения | c | a | c | |

| 3.2.1 | Наличие дистрибьютивов ПО | c | c | a | |

| 3.2.2 | Наличие Recovery BackUp | c | a | c | |

| 3.3 | ЗИП | c | a | c | |

| 4 | Защита данных от НСД | c | a | c | |

| 4.1 | Антивирусная защита | c | a | c | |

| 4.2 | Firewall | c | a | c | |

| 4.3 | Аудит доступа | c | a | c | |

| 5 | Общая оценка состояния сервера | c | a | c | |

Отчет по состоянию сервера Ntserver

| п/н |

Имя сервера: Ntserver Операционная система: Windows NT 4.0 Роль сервера: Интернет сервер (WinGate), почтовый сервер (MDaemon) |

Критично | Не удовлет-ворительно | Удовлет-ворительно |

| 1 | Загруженность сервера | c | c | a |

| 2 | Устойчивость к сбоям | c | a | c |

| 3 | Восстановление после сбоев | c | a | c |

| 4 | Защита данных от НСД | a | c | c |

| 5 | Общая оценка состояния сервера | a | c | c |

| 1 | Загруженность сервера | c | c | a | |

| 1.1 | Процессор | c | c | a | |

| 1.2 | Память | c | c | a | |

| 1.3 | Дисковая подсистема | c | c | a | |

| 1.4 | Сетевые интерфейсы | c | c | a | |

| 2 | Устойчивость к сбоям | c | a | c | |

| 2.1 | Диски | c | a | c | |

| 2.2 | Память | c | a | c | |

| 2.3 | Процессоры | c | a | c | |

| 2.4 | Сетевые интерфейсы | c | a | c | |

| 2.5 | Питание | c | a | c | |

| 3 | Восстановление после сбоев | c | a | c | |

| 3.1 | Восстановление данных | c | a | c | |

| 3.1.1 | Стратегия восстановления данных | c | c | a | |

| 3.1.2 | Наличие проверенного BackUp | c | a | c | |

| 3.2 | Восстановление программного обеспечения | c | a | c | |

| 3.2.1 | Наличие дистрибьютивов ПО | c | c | a | |

| 3.2.2 | Наличие Recovery BackUp | c | a | c | |

| 3.3 | ЗИП | c | a | c | |

| 4 | Защита данных от НСД | c | a | c | |

| 4.1 | Антивирусная защита | c | a | c | |

| 4.2 | Firewall | a | c | c | |

| 4.3 | Аудит доступа | a | c | c | |

| 5 | Общая оценка состояния сервера | a | c | c | |

Отчет по состоянию сервера Proxy_CS

| п/н |

Имя сервера: Proxy_cs Операционная система: Windows NT 4.0 Роль сервера: Интернет сервер (WinGate), почтовый сервер (MDaemon) |

Критично | Не удовлет-ворительно | Удовлет-ворительно |

| 1 | Загруженность сервера | c | c | a |

| 2 | Устойчивость к сбоям | c | a | c |

| 3 | Восстановление после сбоев | c | a | c |

| 4 | Защита данных от НСД | a | c | c |

| 5 | Общая оценка состояния сервера | a | c | c |

| 1 | Загруженность сервера | c | c | a | |

| 1.1 | Процессор | c | c | a | |

| 1.2 | Память | c | c | a | |

| 1.3 | Дисковая подсистема | c | c | a | |

| 1.4 | Сетевые интерфейсы | c | c | a | |

| 2 | Устойчивость к сбоям | c | a | c | |

| 2.1 | Диски | c | a | c | |

| 2.2 | Память | c | a | c | |

| 2.3 | Процессоры | c | a | c | |

| 2.4 | Сетевые интерфейсы | c | a | c | |

| 2.5 | Питание | c | a | c | |

| 3 | Восстановление после сбоев | c | a | c | |

| 3.1 | Восстановление данных | c | a | c | |

| 3.1.1 | Стратегия восстановления данных | c | c | a | |

| 3.1.2 | Наличие проверенного BackUp | c | a | c | |

| 3.2 | Восстановление программного обеспечения | c | a | c | |

| 3.2.1 | Наличие дистрибьютивов ПО | c | c | a | |

| 3.2.2 | Наличие Recovery BackUp | c | a | c | |

| 3.3 | ЗИП | c | a | c | |

| 4 | Защита данных от НСД | c | a | c | |

| 4.1 | Антивирусная защита | c | a | c | |

| 4.2 | Firewall | a | c | c | |

| 4.3 | Аудит доступа | a | c | c | |

| 5 | Общая оценка состояния сервера | a | c | c | |

Отчет по состоянию сети

| п/н | Критично | Не удовлет-ворительно | Удовлет-ворительно | |

| 1 | Сегмент ЛВС | c | c | a |

| 2 | Канал выхода в Интернет | c | c | a |

| 3 | Защита от НСД изнутри | a | c | c |

| 4 | Защита от НСД из вне | a | c | c |

| 5 | Общая оценка состояния ЛВС | c | a | c |

| 1 | Сегмент ЛВС | c | c | a | |

| 1.1 | Загрузка коммутаторов | c | c | a | |

| 1.2 | Загрузка связей комутаторов | c | c | a | |

| 1.3 | Процент широковещательного трафика | c | c | a | |

| 1.4 | Процент неизвестных («битых») пакетов | c | c | a | |

| 2 | Канал выхода в Интернет | c | c | a | |

| 2.1 | Загрузка канала выхода в Интернет | c | c | a | |

| 2.2 | Кэширование запросов | c | c | a | |

| 3 | Защита от НСД изнутри | a | c | c | |

| 3.1 | Ограничение доступа в Интернет | c | c | a | |

| 3.2 | Наличие конфиденциальной информации в широковещательном домене | a | c | c | |

| 3.3 | Возможность несанкционированного подключения | c | a | c | |

| 3.4 | Политика пароля | a | c | c | |

| 4 | Защита от НСД из вне | a | c | c | |

| 4.1 | Firewall по периметру сети | a | c | c | |

| 4.2 | Аудит известных атак | a | c | c | |

| 5 | Общая оценка состояния ЛВС | c | a | c | |

Процесс замены серверов был разбит на три очереди:

Первая очередь – рекомендуется немедленная замена сервера или замена сервера в ближайшее время

Вторая очередь – рекомендуется замена сервера в ближайшие один-два года.

Третья очередь – в замене сервера на прогнозируемый период нет необходимости.

| п/н |

Имя сервера: ADMIRAL Операционная система: Novell NetWare 6.0 Роль сервера: BackUp сервер для Cruiser |

Критично | Не удовлет-ворительно | Удовлет-ворительно | |

| 1 | Загруженность сервера | c | a | c | Недостаточно памяти, увеличить память до 1Gb |

| 2 | Устойчивость к сбоям | c | a | c | Не является серьезной проблемой |

| 3 | Восстановление после сбоев | c | a | c | Не является серьезной проблемой |

| 4 | Защита данных от НСД | c | a | c | Является частью общей проблемы обеспечения безопасности |

| 5 | Общая оценка состояния сервера | c | a | c |

После увеличения объема памяти и решения проблем связанных с безопасностью состояние сервера можно будет признать удовлетворительным. В виду того, что в настоящее время функции «страховочного» сервера для CRUISER выполняет сервер BREEZE замена данного сервера после окончания срока службы вряд ли обоснована. |

п/н |

Имя сервера: BREEZE Операционная система: Novell NetWare 6.0 Роль сервера: BackUp сервер для Cruiser |

Критично | Не удовлет-ворительно | Удовлет-ворительно | |

| 1 | Загруженность сервера | c | c | a | Нет проблем |

| 2 | Устойчивость к сбоям | c | a | c | Сервер предусматривает защиту от сбоя в случае выхода из строя практически всех основных компонентов, необходимо конфигурирование. |

| 3 | Восстановление после сбоев | c | a | c | Отсутствие Disaster Recovery BackUp увеличивает время восстановления сервера «с нуля». Рекомендуется провести данную архивацию. |

| 4 | Защита данных от НСД | c | a | c | Является частью общей проблемы обеспечения безопасности |

| 5 | Общая оценка состояния сервера | c | a | c |

Рекомендуется настройка сервера для максимального противодействия сбоям, проведение Disaster Recovery BackUp и решение проблем с безопасностью. И перевод RS-Bank на этот сервер в качестве основного в виду его наибольшей производительности и надежности. Срок службы сервера 3 -5 лет. Через 3 года рекомендуется понижение роли сервера для выполнения менее ответственных задач. Третья очередь замены серверов |

п/н |

Имя сервера: CRUISER Операционная система: Novell NetWare 6.0 Роль сервера: Основной сервер RS-Bank |

Критично | Не удовлет-ворительно | Удовлет-ворительно | |

| 1 | Загруженность сервера | c | c | a | Нет проблем |

| 2 | Устойчивость к сбоям | c | a | c | Технологии реализованные в сервере позволяют обеспечить дублирование большинства основных компонентов сервера, рекомендуется установка дублирующих компонентов и настройка сервера на противодействие сбоям |

| 3 | Восстановление после сбоев | c | a | c | Отсутствие Disaster Recovery BackUp увеличивает время восстановления сервера «с нуля». Рекомендуется провести данную архивацию. |

| 4 | Защита данных от НСД | c | a | c | Является частью общей проблемы обеспечения безопасности |

| 5 | Общая оценка состояния сервера | c | a | c |

Рекомендуется настройка сервера для максимального противодействия сбоям, проведение Disaster Recovery BackUp и решение проблем с безопасностью. Рекомендуется понижение роли сервера до «страховочного» для Breeze Третья очередь замены серверов |

п/н |

Имя сервера: Captain Операционная система: Windows 2000 Server Роль сервера: Выполняет функции сервера баз данных Oracle. Также на него происходит бэкап баз данных с SQL сервера Boatsman |

Критично | Не удовлет-ворительно | Удовлет-ворительно | |

| 1 | Загруженность сервера | c | c | a | Нет проблем |

| 2 | Устойчивость к сбоям | c | a | c | Не является серьезной проблемой |

| 3 | Восстановление после сбоев | c | a | c | Отсутствие Disaster Recovery BackUp увеличивает время восстановления сервера «с нуля». Рекомендуется провести данную архивацию. |

| 4 | Защита данных от НСД | c | a | c | Является частью общей проблемы обеспечения безопасности |

| 5 | Общая оценка состояния сервера | c | a | c |

Рекомендуется проведение Disaster Recovery BackUp и решение проблем с безопасностью. Вторая очередь замены серверов |

Предложение по замене

| количество | p/n | описание |

| 1 | 292889-421 |

HP ProLiant DL360 G3 X2.8GHz EU Server ProLiant DL360R03 P2800-512KB, 512MB #3 |

| 2 | 286778-B22 | HP 72GB 15K U320 Pluggable Hard Drive |

| 1 | 300678-B21 | HP 512MB PC2100 DDR SDRAM DIMM Memory |

| 1 | 293703-B21 | HP DL360 325W HP 5-15P RPS IEC Cord |

| 1 | P73-00663 | Windows Svr Std 2003 Russian DSP OEI CD 1-4CPU 5 Clt |

п/н |

Имя сервера: Boatsman Операционная система: Windows 2000 Server Роль сервера: Выполняет функции сервера баз данных SLQ. Также на него происходит бэкап баз данных с Oracle сервера Captain |

Критично | Не удовлет-ворительно | Удовлет-ворительно | |

| 1 | Загруженность сервера | c | c | a | Нет проблем |

| 2 | Устойчивость к сбоям | c | a | c | Не является серьезной проблемой |

| 3 | Восстановление после сбоев | c | a | c | Отсутствие Disaster Recovery BackUp увеличивает время восстановления сервера «с нуля». Рекомендуется провести данную архивацию. |

| 4 | Защита данных от НСД | c | a | c | Является частью общей проблемы обеспечения безопасности |

| 5 | Общая оценка состояния сервера | c | a | c |

Рекомендуется проведение Disaster Recovery BackUp и решение проблем с безопасностью. Вторая очередь замены серверов |

Предложение по замене.

| количество | p/n | описание |

| 1 | 292889-421 |

HP ProLiant DL360 G3 X2.8GHz EU Server ProLiant DL360R03 P2800-512KB, 512MB #3 |

| 2 | 286778-B22 | HP 72GB 15K U320 Pluggable Hard Drive |

| 1 | 300678-B21 | HP 512MB PC2100 DDR SDRAM DIMM Memory |

| 1 | 293703-B21 | HP DL360 325W HP 5-15P RPS IEC Cord |

| 1 | P73-00663 | Windows Svr Std 2003 Russian DSP OEI CD 1-4CPU 5 Clt |

п/н |

Имя сервера: Exchserv Операционная система: Windows 2000 Server Роль сервера: Почтовый сервер (MS Exchange 2000 Server) |

Критично | Не удовлет-ворительно | Удовлет-ворительно | |

| 1 | Загруженность сервера | a | c | c | Нехватка памяти, дисковая система является узким местом, процессор не сможет обеспечить рост нагрузки |

| 2 | Устойчивость к сбоям | a | c | c | Дисковая подсистема не настроена на противодействие сбоям, выход из строя одного из винчестеров приведет к краху всей системы |

| 3 | Восстановление после сбоев | c | a | c | Отсутствие Disaster Recovery BackUp увеличивает время восстановления сервера «с нуля». Рекомендуется разработать и проверить методику архивации Exchange Servera. |

| 4 | Защита данных от НСД | c | a | c | Является частью общей проблемы обеспечения безопасности |

| 5 | Общая оценка состояния сервера | a | c | c |

Рекомендуется замена сервера. Первая очередь замены серверов. |

п/н |

Имя сервера: Concord Операционная система: Windows 2000 Professional Роль сервера: Обеспечивает трехзвенный режим работы RS Bank |

Критично | Не удовлет-ворительно | Удовлет-ворительно | |

| 1 | Загруженность сервера | c | c | a | Нет проблем |

| 2 | Устойчивость к сбоям | c | a | c | Дисковая подсистема не настроена на противодействие сбоям, выход из строя одного из винчестеров приведет к краху всей системы однако возможность переложить задачи данного сервера на другую машину позволяет не рассматривать данную проблему как критичную. Остальные компоненты сервера также не могут обеспечить избыточность. |

| 3 | Восстановление после сбоев | c | a | c | Отсутствие Disaster Recovery BackUp увеличивает время восстановления сервера «с нуля». |

| 4 | Защита данных от НСД | c | a | c | Является частью общей проблемы обеспечения безопасности |

| 5 | Общая оценка состояния сервера | c | a | c |

Рекомендуется замена сервера. Вторая очередь замены серверов. |

Предложение по замене.

| количество | p/n | описание |

| 1 | 336549-422 |

HP ProLiant DL320 G2 P3.06GHz EU Server ProLiant DL320R02 P3060-512KB #4 |

| 1 | 278424-B21 | HP 80GB ATA Non-Hot Plug Hard Disk Drive |

| 2 | 287496-B21 | HP 512MB PC2100 DDR SDRAM DIMM Memory |

| 1 | P73-00663 | Windows Svr Std 2003 Russian DSP OEI CD 1-4CPU 5 Clt |

п/н |

Имя сервера: Main2K Операционная система: Windows 2000 Server Роль сервера: Active Directory, WINS, DHCP |

Критично | Не удовлет-ворительно | Удовлет-ворительно | |

| 1 | Загруженность сервера | c | a | c | Дисковая подсистема является узким местом |

| 2 | Устойчивость к сбоям | a | c | c | Дисковая подсистема не настроена на противодействие сбоям, выход из строя одного из винчестеров приведет к краху всей системы Остальные компоненты сервера также не могут обеспечить избыточность. |

| 3 | Восстановление после сбоев | a | c | c | Отсутствует проверенный BackUp сервера |

| 4 | Защита данных от НСД | c | a | c | Является частью общей проблемы обеспечения безопасности |

| 5 | Общая оценка состояния сервера | a | c | c |

Рекомендуется замена сервера. Часть задач выполняемых этим сервером можно возложить на Exchange Server, что уменьшит критичность требований к надежности данного сервера. Вторая очередь замены серверов. |

Предложение по замене.

| количество | p/n | описание |

| 1 | 292889-421 |

HP ProLiant DL360 G3 X2.8GHz EU Server ProLiant DL360R03 P2800-512KB, 512MB #3 |

| 2 | 286778-B22 | HP 72GB 15K U320 Pluggable Hard Drive |

| 1 | 293703-B21 | HP DL360 325W HP 5-15P RPS IEC Cord |

| 1 | P73-00663 | Windows Svr Std 2003 Russian DSP OEI CD 1-4CPU 5 Clt |

п/н |

Имя сервера: BackUp Операционная система: Windows 2000 Professional Роль сервера: Arc Serve, технологическая функция «закрытие дня» для RS Bank. |

Критично | Не удовлет-ворительно | Удовлет-ворительно | |

| 1 | Загруженность сервера | c | c | a | Нет проблем |

| 2 | Устойчивость к сбоям | c | a | c | Дисковая подсистема не настроена на противодействие сбоям, выход из строя одного из винчестеров приведет к краху всей системы однако возможность переложить задачи данного сервера на другую машину позволяет не рассматривать данную проблему как критичную. Остальные компоненты сервера также не могут обеспечить избыточность. |

| 3 | Восстановление после сбоев | c | a | c | Отсутствует проверенный BackUp сервера |

| 4 | Защита данных от НСД | c | a | c | Является частью общей проблемы обеспечения безопасности |

| 5 | Общая оценка состояния сервера | c | a | c |

Задачи выполняемые данным сервером могут быть возложены на другие машины. Рекомендуется замена сервера. Вторая очередь замены серверов. |

Предложение по замене.

Сервер для функции «закрытие дня», функции Back UP рекомендуется возложить на другой сервер.

| количество | p/n | описание |

| 1 | 336549-422 |

HP ProLiant DL320 G2 P3.06GHz EU Server ProLiant DL320R02 P3060-512KB #4 |

| 1 | 278424-B21 | HP 80GB ATA Non-Hot Plug Hard Disk Drive |

| 2 | 287496-B21 | HP 512MB PC2100 DDR SDRAM DIMM Memory |

| 1 | P73-00663 | Windows Svr Std 2003 Russian DSP OEI CD 1-4CPU 5 Clt |

п/н |

Имя сервера: Nterm Операционная система: Windows 2000 Professional Роль сервера: HASP для RS Bank, Wins, контроллер Windows NT 4.0 |

Критично | Не удовлет-ворительно | Удовлет-ворительно | |||||

| 1 | Загруженность сервера | c | c | a | Нет проблем | ||||